EUR 180 Millionen für Sovereign Cloud: Was die erste souveränitätsbewertete Ausschreibung der EU für Schweizer Organisationen bedeutet

Am 17. April 2026 vergab die Europäische Kommission Cloud-Aufträge im Wert von 180 Millionen EUR an vier europäische Anbieter: Post Telecom Luxembourg, STACKIT, Scaleway und Proximus. Zum ersten Mal wurden Anbieter anhand eines formalen Rahmens mit acht messbaren Dimensionen der Souveränität bewertet. Die Beteiligung eines Hyperscalers führte für ein Konsortium zu einer schlechteren Bewertung. Was das für Schweizer Organisationen bei der Wahl von Cloud-Anbietern bedeutet.

Die EU bewertet jetzt Souveränität

Das Cloud Sovereignty Framework der Kommission (v1.2.1, Oktober 2025) definiert acht Souveränitätsziele und fünf Sicherheitsstufen (SEAL-0 bis SEAL-4). Anbieter, die sich um diese Aufträge bewarben, wurden bewertet nach:

- Strategischer Souveränität: EU-Eigentümerschaft und Verankerung, Widerstandsfähigkeit gegen ausländische Einflussnahme

- Rechtlicher und jurisdiktioneller Souveränität: Schutz vor extraterritorialen Gesetzen wie dem US CLOUD Act

- Daten- und KI-Souveränität: Speicherort der Daten, wer die Verschlüsselungsschlüssel hält, Unabhängigkeit von KI-Diensten

- Operative Souveränität: Können EU-Teams den Dienst eigenständig betreiben?

- Lieferkettensouveränität: geografische Herkunft von Komponenten und Unterlieferanten (höchste Gewichtung: 20%)

- Technologischer Souveränität: Open Source, offene Standards, kein proprietärer Lock-in

- Sicherheits- und Compliance-Souveränität: Zertifizierungen, unabhängiges Patching, EU-basiertes SOC

- Ökologischer Nachhaltigkeit: Energieeffizienz, erneuerbare Energien, CO2-Offenlegung

Jedes Ziel hat eine definierte Gewichtung. Die Lieferkettensouveränität ist mit 20% am stärksten gewichtet, gefolgt von strategischer, operativer und technologischer Souveränität mit je 15%.

Was die Ergebnisse zeigen

Drei der vier Gewinner erreichten SEAL-3 („Digitale Resilienz“), was bedeutet, dass EU-Akteure eine wirksame Kontrolle mit nur marginalen Nicht-EU-Einflüssen ausüben:

| Anbieter | Land | Partner | SEAL-Stufe |

|---|---|---|---|

| Post Telecom | Luxemburg | CleverCloud, OVHcloud | SEAL-3 |

| STACKIT (Schwarz Group) | Deutschland | – | SEAL-3 |

| Scaleway (Iliad Group) | Frankreich | – | SEAL-3 |

| Proximus | Belgien | S3NS (Thales/Google Cloud JV), Clarence, Mistral | SEAL-2 |

Das Proximus-Konsortium, mit S3NS, dem Joint Venture zwischen Thales und Google Cloud, erreichte lediglich SEAL-2 („Datensouveränität“), bei dem EU-Recht zwar durchsetzbar ist, aber wesentliche Nicht-EU-Abhängigkeiten bestehen bleiben.

Die Botschaft ist eindeutig: Die Beteiligung eines US-Hyperscalers, selbst durch ein europäisches Joint Venture mit einem Rüstungsunternehmen, senkt die Souveränitätsbewertung messbar. Der Rahmen verbietet Hyperscaler-Partnerschaften nicht, bewertet sie jedoch negativ.

Warum Schweizer Organisationen aufhorchen sollten

Obwohl diese Ausschreibung auf EU-Institutionen ausgerichtet ist, wird der Rahmen Auswirkungen haben:

- EU-Mitgliedstaaten werden ähnliche Kriterien für nationale Cloud-Beschaffungen übernehmen: in Anlehnung an Frankreichs „Cloud de Confiance“ und Deutschlands „Souveräner Cloud“-Strategien, auf die der Rahmen explizit verweist.

- Regulierte Branchen (Banken, Versicherungen, Gesundheitswesen) unterliegen bereits FINMA-, DORA- und NIS2-Anforderungen, die sich mit diesen Souveränitätszielen überschneiden: insbesondere bei der rechtlichen Zuständigkeit, der Datensouveränität und der Sicherheits-Compliance.

- Die öffentliche Beschaffung in der Schweiz orientiert sich zunehmend an EU-Standards. Organisationen, die Cloud-Anbieter evaluieren, verfügen nun über ein strukturiertes Vokabular, um Souveränitätsansprüche zu vergleichen, statt sich auf Marketing zu verlassen.

Acht Dimensionen – nicht nur „Daten bleiben in der Schweiz“

Das meiste Souveränitäts-Marketing beschränkt sich auf die Datenresidenz. Der EU-Rahmen geht weit darüber hinaus, und Ihre Evaluationskriterien sollten es auch:

| Dimension | Was Sie Ihren Anbieter fragen sollten |

|---|---|

| Strategisch | Wem gehört das Unternehmen? Gibt es ausländische Investoren oder Muttergesellschaften? |

| Rechtlich | Welches Recht gilt für Ihre Verträge? Sind Sie dem US CLOUD Act ausgesetzt? |

| Daten | Wo werden Daten gespeichert? Wer hält die Verschlüsselungsschlüssel? |

| Operativ | Wo sitzt Ihr Operations-Team? Können Sie ohne nicht-europäische Anbieter patchen und upgraden? |

| Lieferkette | Wer sind Ihre Infrastruktur-Unterlieferanten? Können Sie die gesamte Kette offenlegen? |

| Technologie | Ist die Software Open Source? Kann ich zu einem anderen Anbieter wechseln? |

| Sicherheit | Wo befindet sich Ihr SOC? Können Sie Sicherheits-Patches eigenständig einspielen? |

| Umwelt | Was ist Ihre Energiequelle? Legen Sie PUE und CO2-Emissionen offen? |

Wo VSHN steht: Selbstbewertung anhand des Frameworks

Wir haben die acht Souveränitätsziele der EU auf unsere eigenen Services angewendet. Dies ist eine Selbstbewertung, VSHN wurde nicht formell von der Europäischen Kommission bewertet, aber wir sind überzeugt, dass Transparenz nützlicher ist als vage Behauptungen. Die vollständige Bewertung mit allen Quellen ist auf Anfrage erhältlich.

| # | Dimension | Gewichtung | VSHN-Bewertung | Nachweis |

|---|---|---|---|---|

| SOV-1 | Strategisch | 15% | Stark | Schweizer AG, keine ausländische Muttergesellschaften, alle Aktionäre Schweizer Bürger (Handelsregister) |

| SOV-2 | Rechtlich | 10% | Stark | Schweizer Recht gilt für alle Verträge (AGB), kein CLOUD-Act-Risiko, EU-Angemessenheitsbeschluss für die Schweiz |

| SOV-3 | Daten & KI | 10% | Stark | Infrastrukturunabhängig: Kunde wählt Anbieter. Open-Source-Software, vollständig auditierbar. Schweizer Optionen verfügbar (z.B. cloudscale.ch — 100% in Schweizer Besitz) |

| SOV-4 | Operationell | 15% | Stark | Schweizer 24/7-Betriebsteam, optionaler Switzerland-only Support. Alle Services auf Standard-Kubernetes verfügbar — keine Abhängigkeit von Nicht-Schweizer Anbietern erforderlich |

| SOV-5 | Lieferkette | 20% | Stark | Infrastruktur-unabhängig: Kunde wählt Anbieter. Open-Source-Software, vollständig auditierbar. Schweizer Optionen verfügbar (z.B. cloudscale.ch — 100% in Schweizer Besitz) |

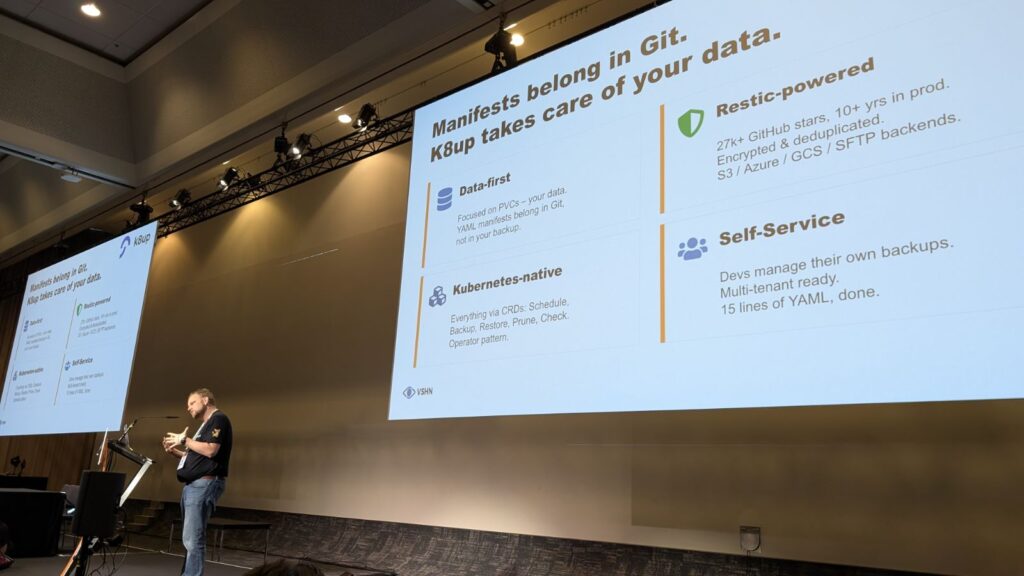

| SOV-6 | Technologie | 15% | Stark | 100% Open-Source-Stack. Aktiver Contributor: K8up (CNCF Sandbox), Crossplane Providers, Project Syn, APPUiO |

| SOV-7 | Sicherheit | 10% | Stark | ISO 27001, ISAE 3402 Type II (2025), Schweizer SOC. Bedient FINMA-regulierte Kunden |

| SOV-8 | Umwelt | 5% | Mittel | Rechenzentrums-Partner wie Cloudscale betreiben Infrastruktur in der Green Datacenter AG (ISO 22301/27001/27701). Exoscale Nachhaltigkeit mit individuellen Umweltberichten pro Kunde. VSHN CSR-Richtlinie |

Gesamtbewertung: SEAL-3-Äquivalent: dieselbe Stufe, die von den drei stärksten Anbietern in der EU-Ausschreibung erreicht wurde. Kein Anbieter hat SEAL-4 erreicht.

Warum nicht SEAL-4?

SEAL-4 („Full Sovereignty“) erfordert vollständige EU/EWR-Kontrolle ohne jegliche Nicht-EU-Abhängigkeiten. Kein Anbieter hat diese Stufe erreicht, nicht einmal bei der 180-Millionen-Euro-Beschaffung der EU. Die Lücken sind struktureller Natur, nicht anbieterspezifisch:

- Die Schweiz ist nicht EU-/EWR-Mitglied, nimmt aber über bilaterale Abkommen am Binnenmarkt teil, ist Schengen-assoziiert und verfügt über einen EU-Angemessenheitsbeschluss zum Datenschutz. Die Lücke ist formeller, nicht inhaltlicher Natur.

- Hardware-Lieferketten sind global: Halbleiter, Netzwerkausrüstung und Speichermedien werden in Asien und den USA hergestellt. Das gilt für jeden Cloud-Anbieter, einschliesslich der SEAL-3-Gewinner.

- Open-Source-Stiftungen haben ihren Sitz in den USA: Linux Foundation, CNCF und Apache Foundation sind US-Organisationen. Open-Source-Lizenzen mildern dieses Risiko (der Code ist forkbar und auditierbar), aber eine strikte Interpretation der SEAL-4 könnte dies als Mängel betrachten.

VSHN operiert am praktischen Maximum. Die verbleibenden Lücken zu SEAL-4 teilt VSHN mit allen Cloud-Anbietern weltweit.

Souveränität ist eine Brücke, kein Bunker

Es liegt nahe, Souveränität als Verteidigungsübung zu betrachten: Daten schützen, ausländisches Recht vermeiden, Compliance-Häkchen setzen. Aber das greift zu kurz.

Wie Stefan van Oirschot argumentiert, sollte Infrastruktur eine Brücke sein, die Agilität ermöglicht, und kein Bunker, der einschränkt. Der Unterschied ist entscheidend: Organisationen auf proprietären Plattformen bitten ihren Anbieter um Erlaubnis, um zu innovieren. Organisationen auf souveräner Open-Source-Infrastruktur erteilen sich diese Erlaubnis selbst.

Die unsichtbaren Kosten des Lock-ins: Proprietäre Plattformen tragen zwei versteckte Kosten, die auf keiner Rechnung erscheinen. Erstens: Implementierungsschulden: Die Migration funktionierender Lösungen auf das proprietäre Framework eines Anbieters verbrennt Kapital und frustriert Ingenieure. Zweitens: Compliance-Reset: Regulierungen wie DORA und NIS2 verlangen zunehmend glaubwürdige Ausstiegsstrategien. Eine Infrastruktur, die nicht migriert werden kann, birgt ein Audit-Risiko, das van Oirschot „Regulatory Deadlock“ nennt.

Die Souveränitätsdividende: Open-Source-Infrastruktur wie Linux, Kubernetes, PostgreSQL, OpenBao und Crossplane überträgt das Eigentum von Anbietern auf die nutzenden Organisationen. Anbieter werden zu Partnern, nicht zu Vermietern. Wenn Ihre Infrastruktur auf Standards statt auf einer gemieteten Plattform aufbaut, können Sie Anbieter wechseln, Clouds hinzufügen oder neue Technologien einsetzen, ohne von Grund auf neu aufzubauen.

KI-Bereitschaft erfordert souveräne Infrastruktur: Die nächste Welle der Unternehmenstechnologie, agentische KI, RAG-Pipelines und private LLM-Inferenz erfordert eine Infrastruktur, die Sie kontrollieren. KI-Workloads auf einer Plattform zu betreiben, bei der ein ausländischer Anbieter die Schlüssel zu Ihren Daten, Ihren Modellen und Ihrer Rechenleistung hält, ist das Gegenteil von Selbstbestimmung. Souveräne Infrastruktur ist die Voraussetzung für souveräne KI. Deshalb betreibt VSHN Managed LLM-Inferenz auf der Kundeninfrastruktur, damit Organisationen beim Einsatz von KI die Kontrolle über ihre Daten und Modelle behalten.

Das EU-Framework bewertet acht technische Dimensionen. Aber die strategische Frage ist einfacher: Lässt Ihre Infrastruktur Sie schneller vorankommen, oder bremst sie Sie aus?

Fazit

Das EU Cloud Sovereignty Framework bestätigt, was VSHN in den letzten zehn Jahren aufgebaut hat: Souveräner Cloud-Betrieb beschränkt sich nicht darauf, wo Daten gespeichert werden. Er erfordert europäisches Eigentum, unabhängige Betriebsfähigkeit, Open-Source-Technologie, transparente Lieferketten und jurisdiktionalen Schutz vor ausländischem Recht.

Souveränität ist kein Kostenfaktor; sie ist das Fundament für Agilität, Compliance und KI-Bereitschaft. Organisationen, die sie als Pflichtübung behandeln, müssen ihren Anbieter um Erlaubnis bitten. Organisationen, die auf souveräner Infrastruktur aufbauen, liefern bereits.

Für Schweizer Organisationen, die Cloud-Anbieter evaluieren, lautet die Frage nicht mehr „Hosten Sie in der Schweiz?“, sondern „Wie schneiden Sie in allen acht Souveränitätsdimensionen ab und ermöglicht oder begrenzt Ihre Infrastruktur Ihre nächsten Schritte?“

Produktspezifische Souveränitätsbewertungen finden Sie unter GitLab, Keycloak, OpenShift, OpenBao sowie in unserem vollständigen Servicekatalog.

Quellen:

- Commission awards EUR 180 million tender for sovereign cloud to four European providers – European Commission, April 17, 2026

- Cloud Sovereignty Framework v1.2.1 – European Commission, October 2025

- EU Cloud Sovereignty Framework analysis – Sovereign Cloud Stack

- Stefan van Oirschot: Is your infrastructure a bunker or a bridge?